管理 Genesys 云嵌入

限制 Genesys 云嵌入是一项可选的安全设置,可防止外部网站在 iframe 中嵌入 Genesys Cloud 组织的实例。 它可以打击 “点击劫持”,这是一种将用户重定向到攻击者控制下的网站的恶意技术。 恶意网站通过将受害者的网站嵌入 iframe 元素来冒充受害者的网站。

警告: 启用此功能将使任何将 Genesys Cloud 嵌入到 iframe 中的 Genesys Cloud 应用程序或集成都无法使用,其域未出现在允许的可嵌入域框中。

将 Genesys Cloud 配置为允许您的组织使用的合法域名使用 iframe。 如果你不添加这些域名,诸如 Genesys Cloud for Salesforce、Genesys Cloud for Zendesk、Genesys Cloud for Chrome、Genesys Cloud for Firefox 和 Genesys 云嵌入框架之类的集成将无法正常工作。 有关更多信息,请参阅使用 Genesys Cloud 嵌入式客户端 管理 Genesys Cloud 嵌入。

使用欺骗性构建的样式表、iframe 和文本框,clickjacking 让用户认为他们正在与真正的 Web 应用程序进行交互,当他们实际上是在与攻击者控制的不可见的 iframe 进行交互时。

恶意站点监视用户执行的操作,并可能使用透明或不透明层诱骗用户单击看似合法的按钮或链接。 通过 “劫持” 用户点击,攻击者可以将用户路由到其他页面、应用程序或域。 可以使用类似的技术劫持击键。 点击劫持受害者可能会无意中将凭据或其他信息传递给攻击者。

限制 Genesys Cloud 嵌入

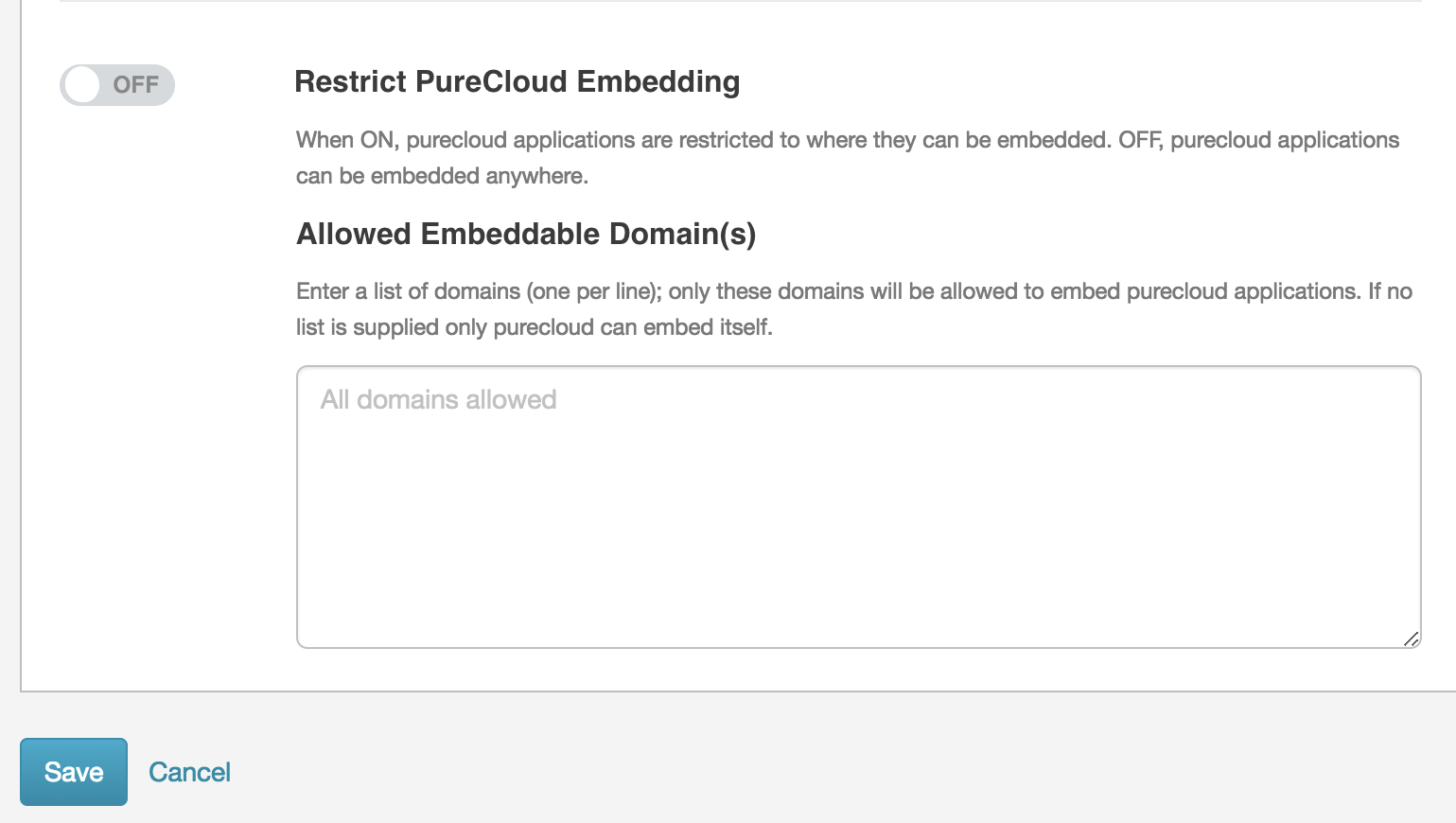

默认情况下,您的 Genesys 云组织中未启用 “限制 Genesys 云嵌入” 设置。 在启用 “限制Genesys云嵌入” 设置之前,请在 “允许嵌入的域” 框中添加任何可以合法构架您的Genesys Cloud组织的域名。 如果不添加这些域,则集成和嵌入式客户端将不起作用。

- 单击 管理员。

- 在 “ 帐户设置” 下,单击 组织设置。

- 点击菜单>帐户>组织设置。

- 单击 “设 置 ” 选项卡。

- 滚动到 “ 安全性与合规性 ” 部分。

-

在 允许的可嵌入域 框中,添加合法构成 Genesys Cloud 组织框架的任何域的名称。 下表列出了每个 Genesys Cloud 嵌入式客户端必须能够访问的域。 使用通配符包含子域名。 在自己的行上输入每个域条目。 您最多可以在此列表中添加 10 个域条目。

Genesys 云嵌入式客户端 域 Genesys 云嵌入式框架 父域 Genesys Cloud Softphone chrome 扩展名://onbcflemjjpjcpkkpcnephnpjkcb 火狐的基因云 moz 扩展名://* PureCloud for Salesforce *.salesforce.com

*.force.com

曾德克的基因云 *.zendesk.com

*.zdusercontent.com

面向微软团队的 Genesys 云 *.teams.microsoft.com

*.skype.com

-

启用 限制 Genesys 云嵌入 设置并添加域。 系统会显示一条警告,提醒如果允许的域列表为空或无效,启用此功能可能会使集成和应用程序无法使用。

警告: 此功能可能导致无法使用 Genesys Cloud 集成、Genesys Cloud 应用程序和其他将 Genesys Cloud 嵌入到 iframe 的应用程序或集成,其域未在“允许的可嵌入域”中列出。 -

单击 “ 保存”。

重要提示: 启用或禁用限制 Genesys Cloud Embedded 时,用户必须注销并重新登录其嵌入式客户端。

技术说明

当限制 Genesys Cloud 嵌入启用时,Genesys Cloud 使用内容安全策略 (CSP)frame-ancestors指令限制哪些域可以使用嵌入 Genesys Cloud 实例<frame>,<iframe> ,<object> ,<embed> , 或者<applet>元素。有关兼容浏览器的列表,请参阅CSP:框架祖先位于 Mozilla 开发者网络网络文档。

启用该功能后,用户必须注销并登录,才能获得将安全标头应用于 HTML 请求的新 cookie。 关闭该功能后,身份验证 API 将在下次登录时删除其 Cookie。